IPTV Pentest Lab

Pentesting asistido por IA contra infraestructura IPTV real — 13+ sesiones, 105+ tecnicas, La Cupula intacta

Pentesting LLM Assisted: Intentando Explotar un Servicio IPTV Real

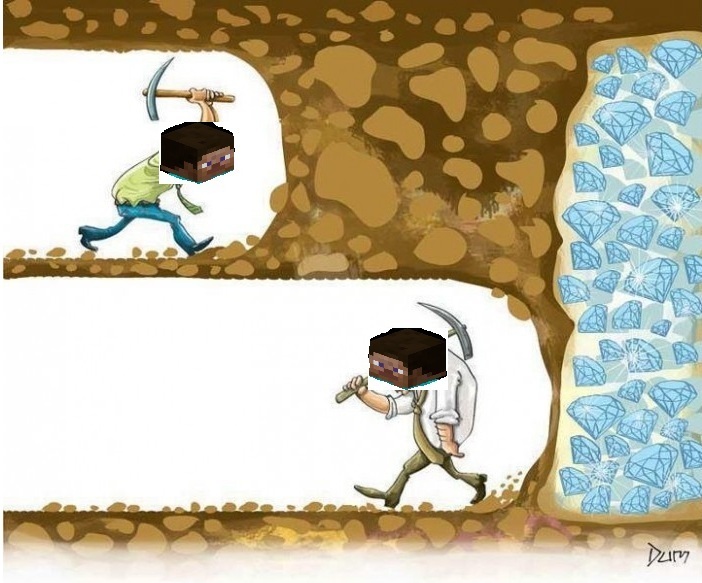

13 sesiones, 105+ tecnicas, vulnerabilidades confirmadas al otro lado... y La Cupula intacta.

Objetivo: Infraestructura IPTV basada en Stalker Portal / Xtream Codes

Duracion: 13+ sesiones, 105+ tecnicas probadas

Estado actual: La Cupula permanece intacta

Sesion activa: 13 — HTTP Request Smuggling (CVE-2025-22871)

Asistentes de IA: Claude Code (Opus 4.6) + GLM-5 (z.ai)

Resumen Ejecutivo

13+ sesiones atacando un servicio IPTV real. El setup: Stalker Portal v5.3.1 en 3 servidores detras de Cloudflare. Parecia un objetivo facil con multiples CVEs conocidos, pero me encontre con algo que no esperaba: un routing dual que llamo "La Cupula" y que bloquea todo intento de explotacion HTTP.

Infraestructura

3 Servidores OVH, Cloudflare CDN, MySQL compartida

Vulnerabilidades

Check Point 2019, Laravel Ignition, Symfony _fragment, nginx MP4 CVEs

La Cupula

Routing dual Silex/Laravel — GET va a Laravel, POST va a Silex, ninguno llega al codigo vulnerable

Hallazgos Confirmados

Info disclosure 75+ campos, auth bypass por MAC, CORS abierto, 22,000+ canales expuestos

Hallazgos reales

- Info sensible expuesta sin auth (75+ campos de usuario)

- CORS abierto del todo (

Access-Control-Allow-Origin: *) - Auth bypass con MAC spoofing

- Catalogo completo de 22,000+ canales via

panel_api.php

Lo que NO funciono

- Check Point 2019 RCE chain — bloqueado por routing

- Laravel Ignition RCE — bloqueado por routing

- Symfony

_fragmentRCE — bloqueado por routing - 105+ tecnicas de bypass — ninguna funciono

Navegacion

IA en el Pentest

Como los LLMs asistieron en 13 sesiones — y el jailbreak real que lo hizo posible

Como Empezo

Una app de Xcode, un redirect mal configurado, y una IP expuesta

Entendiendo el Objetivo

Stalker Portal, arquitectura de 3 nodos, comparativa de servidores

La Cupula

El descubrimiento central: routing dual Silex/Laravel que bloquea todo

Hallazgos

Findings confirmados — info disclosure, auth bypass, CORS abierto

Tecnicas

Catalogo de 105+ tecnicas: SQLi, SSRF, routing bypass, RCE, protocolos

Timeline

Cronologia de las 13 sesiones de pentest

CLI Tool

iptv-recon: framework de reconocimiento automatizado en Bun + TypeScript

Tebas y #LigaGate

Sobre la guerra de Tebas contra la pirateria y sus danos colaterales

Apendices

Scripts reales, outputs, fingerprints y comandos de reproduccion